:format(webp):quality(92)/https://www.economica.net/wp-content/uploads/2021/11/gmail-747x420.jpg)

Atacurile de tip momeală reprezintă o clasă de amenințări prin care atacatorii încearcă să adune informații pe care le pot folosi pentru a planifica viitoare atacuri mai bine direcționate și mai eficiente. Este o etapă pregătitoare de recunoaștere care rareori vine cu sarcini utile sau linkuri încorporate în corpul e-mailului.

Atacurile momeală, cunoscute și sub numele de atacuri de recunoaștere, sunt de obicei e-mailuri cu un conținut foarte scurt sau chiar gol. Scopul este fie de a verifica existența contului de e-mail al victimei prin faptul că nu primește niciun e-mail „nedistribuit”, fie de a implica victima într-o conversație care ar putea duce la transferuri de bani malițioase sau la scurgeri de informații.

Deși unele dintre aceste e-mailuri conțin o întrebare de bază sau ceva care are șanse mai mari de a primi un răspuns, multe dintre ele nu includ niciun text.

Deși poate părea ciudat să trimiți un e-mail aproape gol, infractorii cibenrnetici le folosesc cu următoarele scopuri:

Statisticile Barracuda arată că 91% din toate aceste e-mailuri momeală sunt trimise de la conturi Gmail nou create, în timp ce toate celelalte platforme de e-mail reprezintă doar 9%.

Această preferință se datorează faptului că Gmail este un serviciu foarte popular pe care oamenii îl asociază cu legitimitatea și încrederea.

Același lucru este valabil și pentru soluțiile de securitate a e-mailurilor care tratează serviciul de e-mail al Google ca pe unul cu o reputație foarte bună.

În plus, Gmail este o platformă care permite crearea rapidă și ușoară a unor conturi cu nume de utlizator ca pseudonim, fără prea multe bătăi de cap.

În cele din urmă, Gmail suportă funcționalitatea „confirmare de primire a citirii”, care le spune hackerilor că destinatarul a deschis mesajul chiar dacă nu a răspuns niciodată.

Acest lucru îndeplinește pe furiș scopul atacului de tip „baiting”, care constă în confirmarea faptului că respectiva căsuță poștală este validă și utilizată în mod activ.

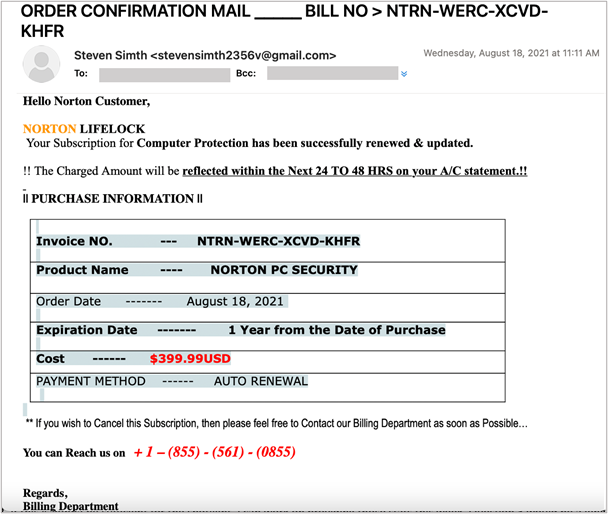

Barracuda a decis să experimenteze răspunzând la aceste e-mailuri de momeală, care nu ar trebui să inițieze procesul de phishing. În decurs de 48 de ore, angajatul firmei de securitate a primit un atac de phishing direcționat, folosit după o falsă cerere de cumpărare a unei licenţe pentru antivirusul Norton LifeLock.

Sursă Foto: Barracuda

Acest răspuns rapid demonstrează disponibilitatea hackerilor și legătura strânsă dintre aceste e-mailuri goale cu aspect inofensiv și atacurile de phishing în toată regula.

Nu uitați că nici măcar nu trebuie să răspundeți la aceste e-mailuri pentru a confirma că sunt disponibile pentru o potențială exploatare, așa că, dacă vedeți unul, ștergeți-l fără să-l deschideți.

Cu toate acestea, răspunsul pune victima într-o categorie de prioritate mai mare pentru infractori, deoarece utilizatorii care răspund la e-mailurile momeală sunt, de obicei, mai susceptibili și mai ușor de exploatat.